Onboarding von 2 FA für GITZ Mitarbeitende

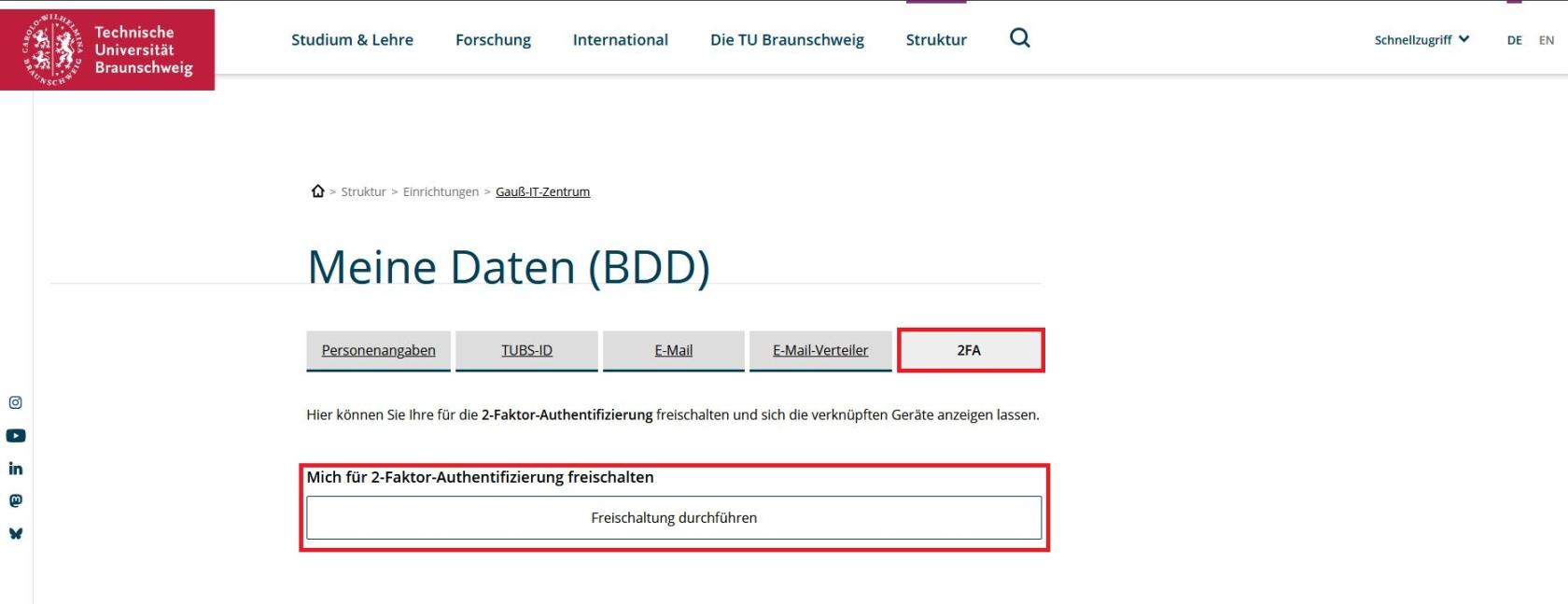

Um am Test für 2FA teilzunehmen, müssen die Benutzerkennungen über den BDD (Benutzer- und Dienstdatenbank) in eine entsprechende Gruppe im Verzeichnisdienst eingetragen werden. Dafür meldet man sich beim BDD mit der eigenen TUBS-ID und dem entsprechenden Passwort an und öffnet dann den Reiter 2FA.

Hier klickt man auf den Button "Freischaltung durchführen" und folgt weiter der direkten Anleitung.

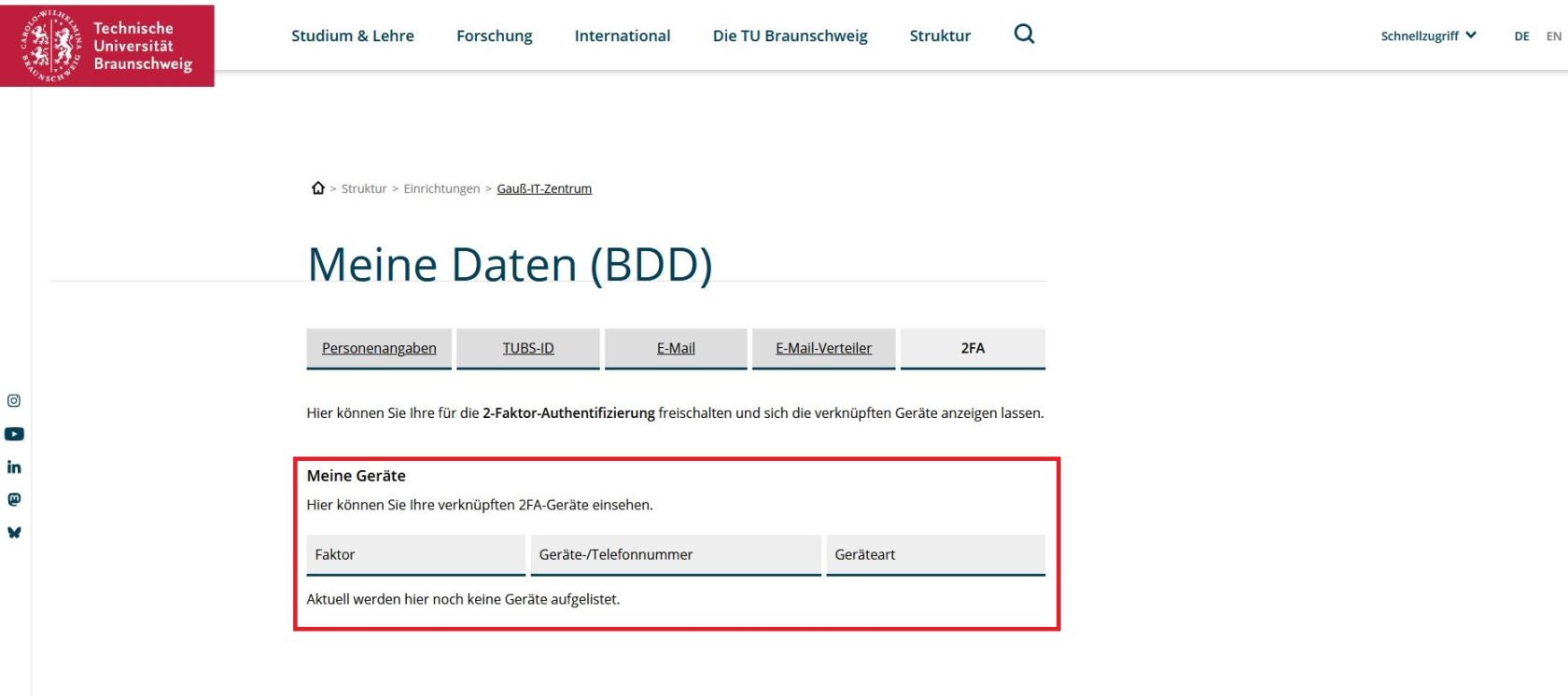

Nach erfolgreicher Freischaltung werden auf der Seite nun alle Geräte angezeigt, die später im 2FA hinzugefügt wurden.

Zurzeit ist der zweite Faktor bei der Nutzung von OWA (Outlook-Web-Access) aktiv. Außerdem kann 2FA bei VPN genutzt werden, dann aber über ein anderes VPN Gateway. Hier bitte anstatt vpngate.rz.tu-bs.de, firepower.rz.tu-bs.de eintragen.

Für folgende GITZ-Mitarbeitende kann grundsätzlich 2FA aktiviert werden:

- GITZ-Mitarbeitende (Vlan 28)

- GITZ-Mitarbeitende (Verwaltung, Vlan 556)

- GITZ-Hiwis (Vlan 56)

Nach ungefähr 30 bis 45 Minuten nach der Anfrage wird eine automatisierte Mail versendet mit dem Hinweis, das DUO ausgerollt wurde.

Es kann hierbei dazu kommen, dass die gesendete Mail nicht in der Outlook App ankommt, sondern nur über OWA abgerufen werden kann.

Der zweite Faktor kann über eine App auf dem Handy erzeugt werden oder über ein Hardware-Token.

Diese Hardware-Token tragen wir nach Anmeldung direkt ein und geben Sie aus. Zwischen der Anmeldung für 2FA und der Ausgabe der Token ist dann keine Anmeldung über OWA oder das VPN-Gateway firepower.rz.tu-bs.de möglich.

Zusätzlich sind auch noch weiter Verfahren zur Anmeldung mit Biometrie als 2FA möglich, die sich aber je nach Geräteklasse unterscheiden, z.B. „Windows Hello“ bei Windows-Geräten oder Face ID/Touch ID bei Apple-Geräten.

Weitere Dokumentation zu den verschiedenen Verfahren finden Sie unter: https://guide.duo.com/?ljs=de