Übersicht S/MIME Zertifikate

Mit einem S/MIME lässt sich nachweisen, wer der Absender einer E-Mail ist oder von welchem Autor eine Textdatei stammt. Diese sogenannten Nutzerzertifikate können weiterhin eingesetzt werden, um E-Mails zu verschlüsseln, eine Identität im Internet nachzuweisen oder aber sich an Webseiten oder Diensten anzumelden.

An der TU-Braunschweig bieten wir über die Public Key Infrastructure (PKI) des Deutschen Forschungsnetzes (DFN) und den Zertifikatsaussteller HARICA S/MIME Zertifikate an. Diese Zertifikate decken die meisten der oben genannten Anwendungsgebiete ab, eignen sich aber nicht zum Signieren von Dokumenten.

Übersicht der vorhanden S/MIME Zertifikate

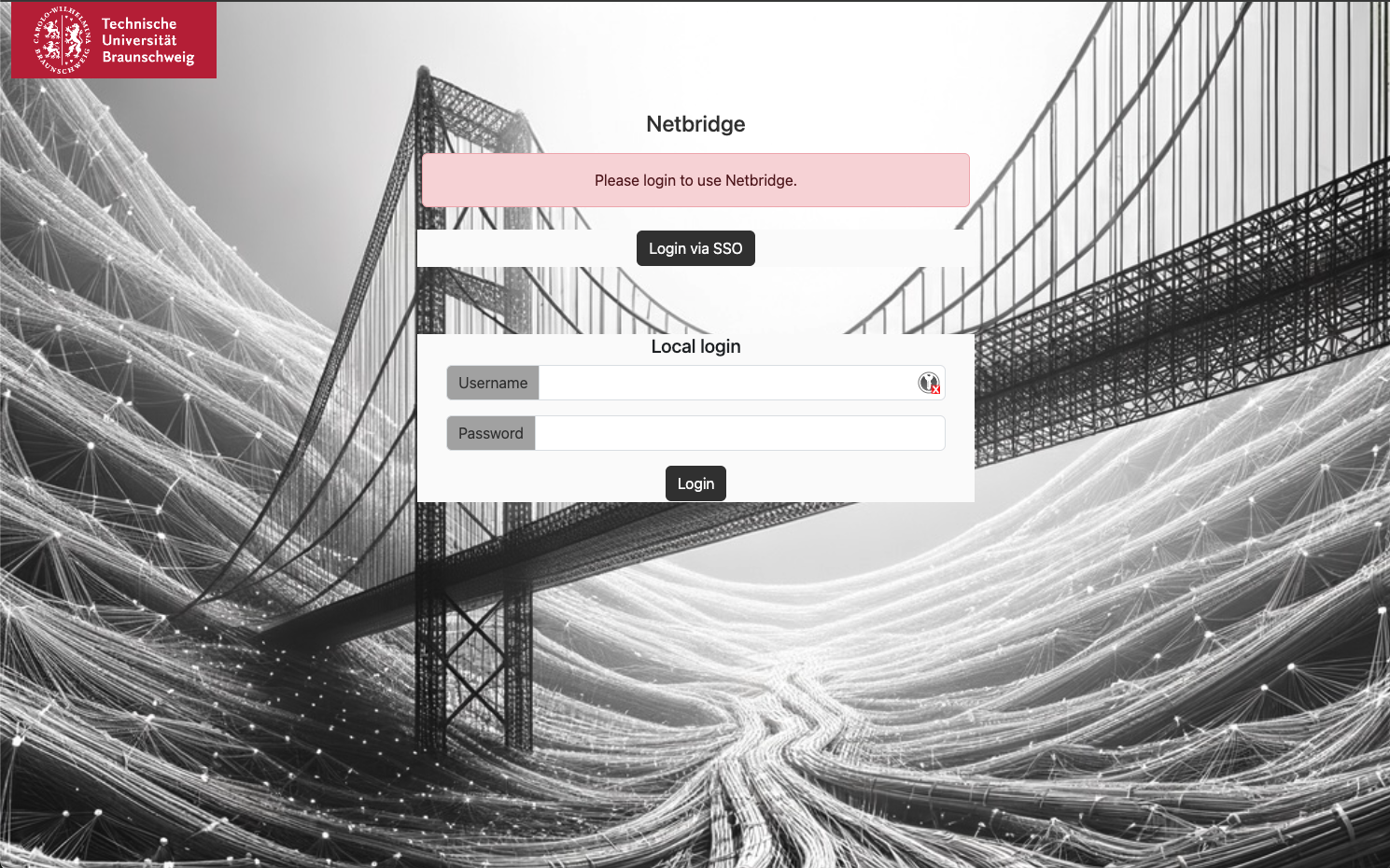

Um in die Zertifikatsverwaltung für S/MIME Zertifikate zu gelangen, navigieren Sie bitte zu folgender URL: https://netbridge.rz.tu-bs.de/ und loggen sich per SSO ein.

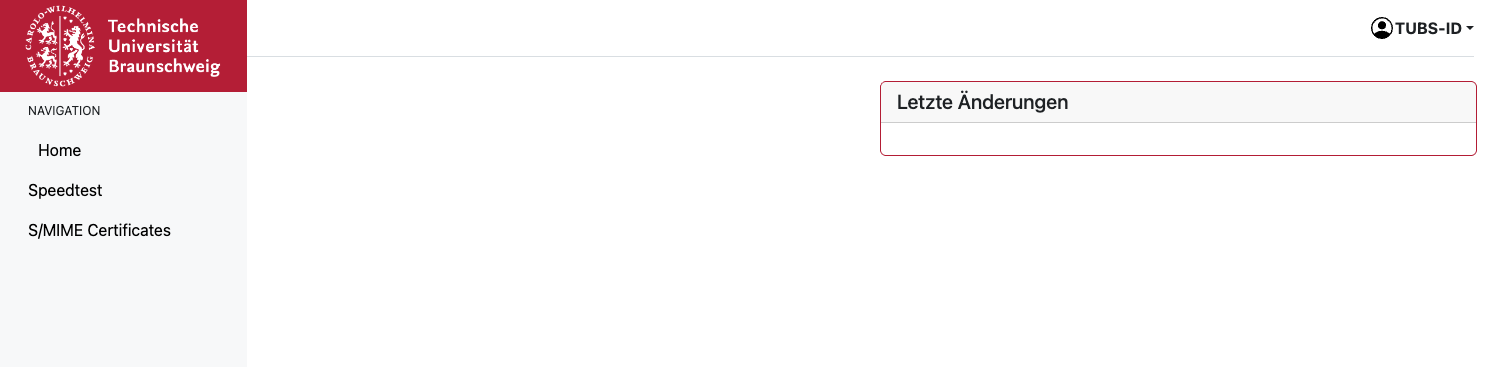

Sie gelangen auf eine Startseite, auf der Sie im linken Menü den Unterpunkt "S/MIME Certificates" auswählen.

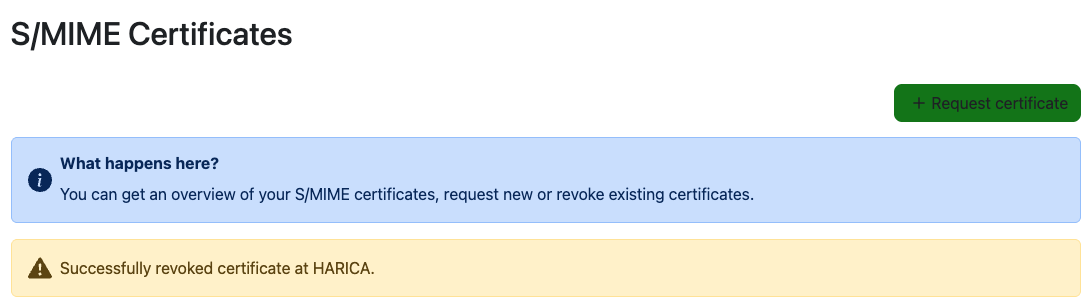

Je nach Anzahl der vorhandenen Zertifikate kann es einige Zeit dauern, bis die Übersichtsseite geladen ist. Hier sehen Sie eine Auflistung der aktuellen und gültigen Zertifikate des aktuellen (HARICA) und des vorherigen Zertifikatsanbieters (Sectigo). Zurückgerufene oder abgelaufene Zertifikate werden nicht aufgelistet. Beide Listen sind unterschiedlich aufgebaut und an die jeweiligen Informationen angepasst. Ein Zertifikat von HARICA wird mit einer ID, der Seriennummer, dem sogenannten Common Name, dem Status, dem Ablaufdatum und dem Typ angegeben. Der Typ unterscheidet sich, je nachdem, ob Sie das Zertifikat mit Passwort (PKCS12) oder mit CSR (PKSC7) beantragt haben. Weiterhin können Sie HARICA Zertifikate herunterladen oder zurückrufen.

(Das rote "Entfernen-Symbol" bei den Sectigo-Zertifikaten wird noch entfernt.)

Mit einem Klick auf "+ Request certificate" gelangen Sie auf die Beantragungseite, wo sie zwischen Beantragung per Passwort und per CSR wählen können.

Beantragen eines S/MIME Zertifikates

Für die Beantragung von Nutzerzertifikaten stehen zwei Arten zur Verfügung, die Beantragung per Passwort und die Beantragung per CSR. Entscheidet man sich für die Beantragung mit Passworteingabe, so werden serverseitig ein CSR (Zertifikatsantrag) und ein privater Schlüssel erstellt. Der erstellte CSR wird dann bei dem Zertifikatsaussteller (HARICA) eingereicht. Der Zertifikatsaussteller erzeugt eine Datei, in der das digitale Zertifikat und die Zwischenzertifikate enthalten sind (P7B-Format). Mit dieser Datei, dem zuvor erzeugten privaten Schlüssel und dem eingegebenen Passwort wird dann ein P12-Zertifikat erstellt. Der private Key und alle Zwischendateien werden serverseitig nicht gespeichert. Lediglich das P12-Zertifikat wird gespeichert, um es dem Antragsteller jederzeit zum Download anzubieten. Der Antragsteller ist für die sichere Verwahrung des Passworts zuständig. Bei Passwortverlust kann das Zertifikat nicht neu eingebunden werden und verschlüsselte Daten gehen verloren. Eine detaillierte Anleitung zur Beantragung durch Passworteingabe erhalten Sie hier.

Wird die Beantragung per CSR gewählt, so werden der private Schlüssel und der Zertifikatsantrag auf dem Nutzersystem erstellt. Auch das Zusammenfügen des privaten Schlüssels und des P7B-Zertifikates erfolgt auf dem Nutzersystem. Lediglich das P7B-Zertifikat wird serverseitig gespeichert. Der Antragsteller ist für eine sichere Verwahrung des privaten Schlüssels verantwortlich. Bei Verlust des privaten Schlüssels kann das P12-Zertifikat nicht neu erstellt werden. Eventuell verschlüsselte Daten gehen verloren.

Einedetaillierte Anleitung zur Beantragung nach Erzeugen eines CSRs erhalten Sie hier

Zurückziehen eines Zertifikates

Durch Klicken auf das rote Kreuz am Ende einer Zeile, können Sie ein Zertifikat zurückrufen. Nach erfolgreichem Rückruf gelangen Sie wieder auf die Übersichtsseite. Das Zertifikat ist aus der Auflistung verschwunden.

Sectigo Zertifikate lassen sich nicht mehr automatisiert zurückziehen. Dazu wenden Sie sich bitte per Email an noc@tu-braunschweig.de.

Erstellen einer CSR-Datei

An optional company name []: Bitte leer lassen

* Das Challenge Passwort dient dazu, das Zertifikat selbst direkt bei HARICA zu widerrufen. Ist ein Challenge Passwort gesetzt, können Sie es nicht mehr über die Selbstverwaltungsoberfläche zurückrufen.

Konvertieren der erhaltenen P7B-Datei

Nach erfolgreicher Beantragung eines Zertifikats mit eigenem CSR erhalten sie eine Datei mit der Endung ".p7b". Der Dateiname entspricht der ID des erstellten Zertifikates. Hierbei handelt es sich noch nicht um ein vollständiges Zertifikat. Sie müssen aus dieser Datei und dem bei Erstellung des CSRs erzeugten privaten Schlüssel erst noch eine Datei mit der Endung ".p12" erstellen. Dazu gehen Sie wie folgt vor:

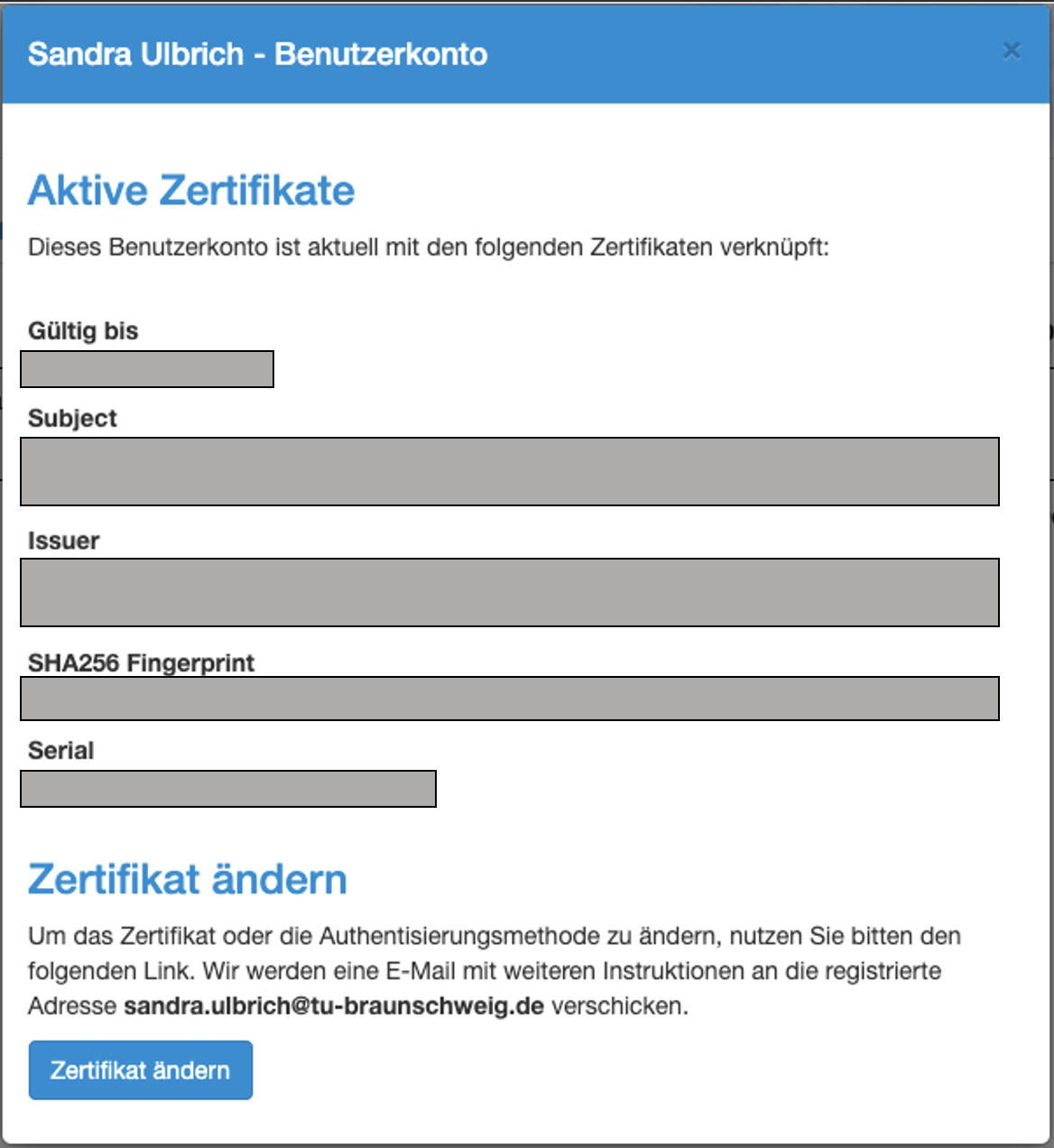

Ändern des Zertifikates für das DFN.Security-Portal

-

Bevor das alte Zertifikat ungültig wird, muss ein neues beantragt werden!

-

Einloggen ins DFN.Security Portal mit dem alten Zertifikat!

Die Email-Adresse im Zertifikat muss mit der Email-Adresse übereinstimmen, mit der man im DFN.Security Portal angemeldet ist.

Verwenden Nutzerzertifikates

Eine Anleitung zum Einbinden des erhaltenen Zertifikates in Outlook finden Sie hier: Zertifikatsimport S/MIME Outlook